Zhejiang Dahua Vision Technology Controlador de acesso de reconhecimento facial

Prefácio

Em geral

Este manual apresenta as funções e operações do Controlador de Acesso com Reconhecimento Facial (doravante denominado “Controlador de Acesso”). Leia atentamente antes de usar o dispositivo e guarde o manual para referência futura.

Instruções de segurança

As seguintes palavras de sinalização podem aparecer no manual.

| Palavras de Sinalização | Significado |

|

Indica um alto risco potencial que, se não for evitado, resultará em morte ou ferimentos graves. |

|

Indica um risco potencial médio ou baixo que, se não for evitado, pode resultar em ferimentos leves ou moderados. |

|

Indica um risco potencial que, se não for evitado, pode resultar em danos materiais, perda de dados, reduções no desempenho ou resultados imprevisíveis. |

| Fornece métodos para ajudar você a resolver um problema ou economizar tempo. | |

| Fornece informações adicionais como um suplemento ao texto. |

Histórico de revisão

| Versão | Conteúdo de revisão | Tempo de liberação |

| V1.0.1 | Atualizei a fiação. | Junho de 2022 |

| V1.0.0 | Primeiro lançamento. | Maio de 2022 |

Aviso de proteção de privacidade

Como usuário do dispositivo ou controlador de dados, você pode coletar dados pessoais de outras pessoas, como rosto, impressões digitais e número da placa do carro. Você precisa estar em conformidade com suas leis e regulamentos locais de proteção de privacidade para proteger os direitos e interesses legítimos de outras pessoas implementando medidas que incluem, mas não estão limitadas a: Fornecer identificação clara e visível para informar as pessoas sobre a existência da área de vigilância e fornecer as informações de contato necessárias.

Sobre o Manual

- O manual é apenas para referência. Pequenas diferenças podem ser encontradas entre o manual e o produto.

- Não nos responsabilizamos por perdas incorridas devido à operação do produto de maneiras que não estejam em conformidade com o manual.

- O manual será atualizado de acordo com as últimas leis e regulamentos de jurisdições relacionadas. Para informações detalhadas, consulte o manual do usuário em papel, use nosso CD-ROM, escaneie o código QR ou visite nosso site oficial. website. O manual é apenas para referência. Pequenas diferenças podem ser encontradas entre a versão eletrônica e a versão impressa.

- Todos os designs e softwares estão sujeitos a alterações sem aviso prévio por escrito. Atualizações de produtos podem resultar em algumas diferenças entre o produto real e o manual. Entre em contato com o serviço de atendimento ao cliente para obter o programa mais recente e documentação complementar.

- Pode haver erros na impressão ou desvios na descrição das funções, operações e dados técnicos. Se houver alguma dúvida ou disputa, reservamo-nos o direito de explicação final.

- Atualize o software do leitor ou tente outro software de leitura convencional se o manual (em formato PDF) não puder ser aberto.

- Todas as marcas comerciais, marcas registradas e nomes de empresas no manual são propriedades de seus respectivos proprietários.

- Por favor visite nosso website, entre em contato com o fornecedor ou com o serviço de atendimento ao cliente caso ocorra algum problema durante o uso do dispositivo.

- Caso haja alguma incerteza ou controvérsia, reservamo-nos o direito de explicação final.

Avisos e salvaguardas importantes

Esta seção apresenta o conteúdo que abrange o manuseio adequado do Controlador de Acesso, prevenção de riscos e prevenção de danos à propriedade. Leia atentamente antes de usar o Controlador de Acesso e cumpra as diretrizes ao usá-lo.

Requisito de Transporte

Transporte, use e armazene o Controlador de Acesso sob condições permitidas de umidade e temperatura.

Requisito de armazenamento

Armazene o Controlador de Acesso em condições de umidade e temperatura permitidas.

Requisitos de instalação

- Não conecte o adaptador de energia ao Controlador de Acesso enquanto o adaptador estiver ligado.

- Cumpra rigorosamente o código e os padrões locais de segurança elétrica. Certifique-se de que o volume ambientetage é estável e atende aos requisitos de alimentação do Controlador de Acesso.

- Não conecte o Controlador de Acesso a dois ou mais tipos de fontes de alimentação, para evitar danos ao Controlador de Acesso.

- O uso inadequado da bateria pode resultar em incêndio ou explosão.

- O pessoal que trabalha em altura deve tomar todas as medidas necessárias para garantir a segurança pessoal, incluindo o uso de capacete e cintos de segurança.

- Não coloque o Controlador de Acesso em um local exposto à luz solar ou próximo a fontes de calor.

- Mantenha o Controlador de Acesso longe de dampsujeira, poeira e fuligem.

- Instale o Controlador de Acesso em uma superfície estável para evitar que ele caia.

- Instale o Controlador de Acesso em um local bem ventilado e não bloqueie sua ventilação.

- Utilize um adaptador ou fonte de alimentação de gabinete fornecida pelo fabricante.

- Utilize os cabos de alimentação recomendados para a região e que estejam em conformidade com as especificações de potência nominal.

- A fonte de alimentação deve estar em conformidade com os requisitos de ES1 na norma IEC 62368-1 e não ser superior a PS2. Observe que os requisitos da fonte de alimentação estão sujeitos à etiqueta do Controlador de Acesso.

- O Controlador de Acesso é um aparelho elétrico de classe I. Certifique-se de que a fonte de alimentação do Controlador de Acesso esteja conectada a uma tomada com aterramento de proteção.

Requisitos de operação

- Verifique se a alimentação elétrica está correta antes de usar.

- Não desconecte o cabo de alimentação na lateral do Controlador de Acesso enquanto o adaptador estiver ligado.

- Opere o Controlador de Acesso dentro da faixa nominal de entrada e saída de energia.

- Use o Controlador de Acesso sob condições permitidas de umidade e temperatura.

- Não deixe cair ou respingar líquido no Controlador de Acesso e certifique-se de que não haja nenhum objeto cheio de líquido no Controlador de Acesso para evitar que o líquido flua para dentro dele.

- Não desmonte o Controlador de Acesso sem instrução profissional.

Estrutura

A aparência frontal pode diferir dependendo dos diferentes modelos do Controlador de Acesso. Aqui tomamos o modelo Wi-Fi como exampeu.

Conexão e Instalação

Fiação

O controlador de acesso precisa estar conectado a dispositivos como sirenes, leitores e contatos de porta.

- O painel traseiro do Controlador de Acesso possui porta de cartão SIM, porta de Internet, porta de extensão de áudio, porta de cartão SD e cablagem. As portas podem diferir dependendo dos diferentes modelos de Controlador de Acesso.

- Se você deseja conectar um alto-falante externo, é necessário um cabo adaptador de áudio.

- A capacidade de carga da porta tipo C é de 5 V 500 mA.

Requisitos de instalação

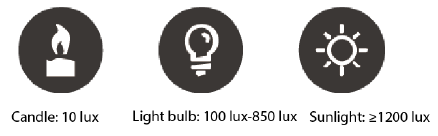

- A luz a 0.5 metros de distância do controlador de acesso não deve ser inferior a 100 Lux.

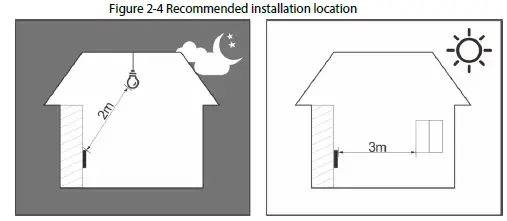

- Recomendamos que você instale o Controlador de Acesso em ambientes fechados, a pelo menos 3 metros de distância de janelas e portas e a 2 metros de distância da fonte de luz.

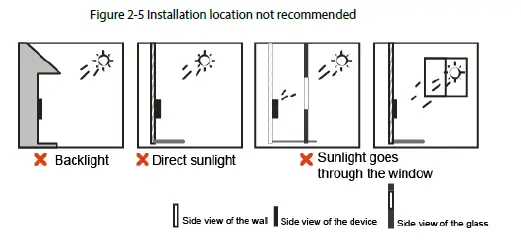

- Evite luz de fundo, luz solar direta, luz próxima e luz oblíqua.

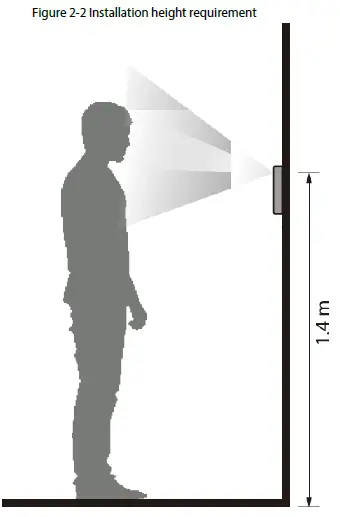

Altura de instalação

Requisitos de iluminação ambiente

Local de instalação recomendado

Local de instalação não recomendado

Processo de instalação

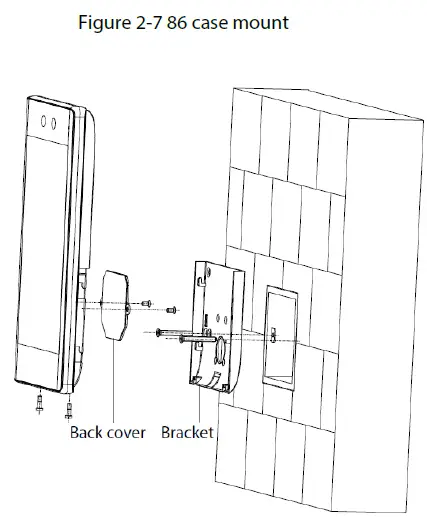

O Controlador de Acesso possui quatro métodos de instalação: montagem em parede, montagem em suporte de piso, montagem em catraca e montagem em 86 caixas. Esta seção apresenta apenas a montagem na parede e a montagem em caixa 86. Para obter detalhes sobre a montagem do suporte de piso e da catraca, consulte o manual do usuário dos dispositivos correspondentes.

- Montagem na parede

Passo 1 De acordo com a posição do furo do suporte, faça quatro furos e uma saída de cabo na

muro. Coloque parafusos de expansão nos orifícios.

Etapa 2 Remova a folha de metal na parte inferior do suporte.

Etapa 3 Use os quatro parafusos para fixar o suporte na parede.

Etapa 4 Conecte o Controlador de Acesso. Para obter detalhes, consulte “2.1 Fiação”.

Etapa 5 Use dois parafusos para fixar a tampa traseira ao Controlador de Acesso.

Etapa 6 Fixe o Controlador de Acesso no suporte.

Passo 7 Aperte dois parafusos firmemente na parte inferior do Controlador de Acesso.

- 86 Montagem de Caixa

Etapa 1 Coloque uma caixa 86 na parede em uma altura apropriada.

Passo 2 Prenda o suporte na caixa 86 com dois parafusos.

Etapa 3 Conecte o controlador de acesso. Para obter detalhes, consulte “2.1 Fiação”

Etapa 4 Use dois parafusos para fixar a tampa traseira ao Controlador de Acesso.

Etapa 5 Fixe o Controlador de Acesso no suporte.

Passo 6 Aperte dois parafusos firmemente na parte inferior do Controlador de Acesso.

Configurações locais

As operações locais podem diferir dependendo dos diferentes modelos de Controlador de Acesso.

Inicialização

Para o primeiro uso ou após restaurar os padrões de fábrica, você precisa definir uma senha e um endereço de e-mail para a conta de administrador. Você pode usar a conta de administrador para fazer login na tela do menu principal do Controlador de acesso e no web interface.

Se você esquecer a senha do administrador, envie uma solicitação de redefinição para o endereço de e-mail vinculado.

Adicionando novos usuários

Adicione novos usuários inserindo informações do usuário, como nome, número do cartão, rosto e impressão digital e, em seguida, defina as permissões do usuário.

Etapa 1 Na tela do Menu principal, selecione Usuário e toque em . Etapa 2 Configure os parâmetros do usuário.

Tabela 3-1 Nova descrição do usuário

| Parâmetro | Descrição |

|

ID do usuário |

Insira o ID do usuário. A ID pode ser números, letras e suas combinações, e o comprimento máximo da ID do usuário é de 32 caracteres. Cada ID é único. |

| Nome de usuário | Digite o nome de usuário e o comprimento máximo é de 32 caracteres, incluindo números, símbolos e letras. |

| Parâmetro | Descrição |

|

Impressão digital |

Cada usuário pode registrar até 3 impressões digitais. Siga as instruções na tela para registrar as impressões digitais. Você pode definir a impressão digital registrada como a impressão digital de coação, e um alarme será acionado se a porta for destrancada pela impressão digital de coação.

● Não recomendamos que você defina a primeira impressão digital como a impressão digital de coação. ● A função de impressão digital está disponível apenas para o modelo de impressão digital do Controlador de Acesso. |

|

Face |

Certifique-se de que seu rosto esteja centralizado no quadro de captura de imagem e a imagem do rosto será capturada automaticamente. Você pode registrar novamente se achar que a imagem do rosto capturada não é satisfatória. |

|

Cartão |

Um usuário pode registrar até cinco cartões. Digite o número do seu cartão ou passe o cartão e, em seguida, as informações do cartão serão lidas pelo Controlador de Acesso.

Você pode definir o cartão registrado como o cartão de coação e, em seguida, um alarme será acionado quando um cartão de coação for usado para destrancar a porta. |

| PCD | Digite a senha do usuário para destravar a porta. O comprimento máximo da senha é de 8 dígitos. |

|

Permissão do usuário |

Defina permissões de usuário para novos usuários.

● Em geral: Os usuários só têm permissão de acesso à porta. ● Administrador: Os administradores podem desbloquear a porta e configurar o Controlador de Acesso. |

Etapa 3 Toque em Salvar.

Operações Relacionadas

Na tela Usuário, você pode gerenciar os usuários adicionados.

- Procurar usuários: toque na barra de pesquisa e digite o nome de usuário.

- Editar usuários: selecione o usuário, edite o usuário e toque em Salvar para salvar as alterações.

- Excluir usuários

- Excluir individualmente: selecione um usuário e toque em Excluir.

- Excluir em lotes:

- 1. Na tela Usuário,

toque em e, em seguida, toque em Apagar Lote.

toque em e, em seguida, toque em Apagar Lote. - 2. Selecione os usuários e toque em Excluir.

- 1. Na tela Usuário,

- Limpar todos os usuários: na tela Apagar Lote, toque em Limpar.

Web Configurações

No web interface, você também pode configurar e atualizar o Controlador de Acesso.

Web as configurações diferem dependendo dos modelos do Controlador de Acesso.

Inicialização

Inicialize o Controlador de Acesso ao efetuar login no web interface pela primeira vez ou depois que o Controlador de Acesso for restaurado para os padrões de fábrica.

Pré-requisitos

Certifique-se de que o computador usado para fazer login no web interface está na mesma LAN que o Controlador de Acesso.

Defina uma senha e um endereço de e-mail antes de fazer login no web interface pela primeira vez.

Passo 1 Abra um web navegador e vá para o endereço IP (o endereço padrão é 192.168.1.108) do Controlador de Acesso.

Você pode fazer login no web com Chrome ou Firefox.

Passo 2 Digite e confirme a senha, digite um endereço de e-mail e clique em Concluído.

- A senha deve consistir de 8 a 32 caracteres não em branco e conter pelo menos dois tipos dos seguintes caracteres: maiúsculas, minúsculas, números e caracteres especiais (exceto ' ” ; : &). Defina uma senha de alta segurança seguindo o prompt de força da senha.

- Mantenha a senha segura após a inicialização e altere a senha regularmente para melhorar a segurança.

- Se você quiser redefinir a senha do administrador digitalizando o código QR, precisará do endereço de e-mail vinculado para receber o código de segurança.

Efetuando login

Passo 1 Abra um web navegador, vá para o endereço IP do Controlador de Acesso.

Etapa 2 Digite o nome de usuário e a senha.

- O nome de usuário padrão do administrador é admin e a senha é aquela que você definiu durante a inicialização. Recomendamos que você altere a senha do administrador regularmente para aumentar a segurança da conta.

- Se você esquecer a senha de administrador, poderá clicar em Esqueceu a senha? para redefinir a senha.

Etapa 3 Clique em Login.

Apêndice 1 Pontos Importantes da Operação de Intercomunicação

O Controlador de Acesso pode funcionar como VTO para realizar a função de intercomunicação.

Pré-requisitos

A função de intercomunicação é configurada no Controlador de Acesso e no VTO.

Procedimento

Passo 1 Na tela de espera, toque em ![]() .

.

Etapa 2 Entre na sala Não e toque em ![]() .

.

Apêndice 2 Pontos Importantes da Leitura de Código QR

- Controlador de acesso (com módulo de leitura de código QR): Coloque o código QR em seu telefone a uma distância de 5 cm – 20 cm da lente de leitura de código QR. Ele suporta código QR com 2 cm × 2 cm – 5 cm × 5 cm e menos de 512 bytes de tamanho.

- Controlador de acesso (sem módulo de leitura de código QR): Coloque o código QR impresso a uma distância de 30 cm-50 cm da lente do Controlador de acesso. Ele suporta código QR de 2.2 cm×2.2 cm~5 cm×5 cm e menos de 64 bytes de tamanho.

A distância de detecção do código QR difere dependendo dos bytes e do tamanho do código QR.

Apêndice 3 Pontos Importantes das Instruções de Registro de Impressão Digital

Ao registrar a impressão digital, preste atenção aos seguintes pontos:

- Certifique-se de que seus dedos e a superfície do scanner estejam limpos e secos.

- Pressione o dedo no centro do scanner de impressão digital.

- Não coloque o sensor de impressão digital em um local com luz intensa, alta temperatura e alta umidade.

- Se suas impressões digitais não estiverem claras, use outros métodos de desbloqueio.

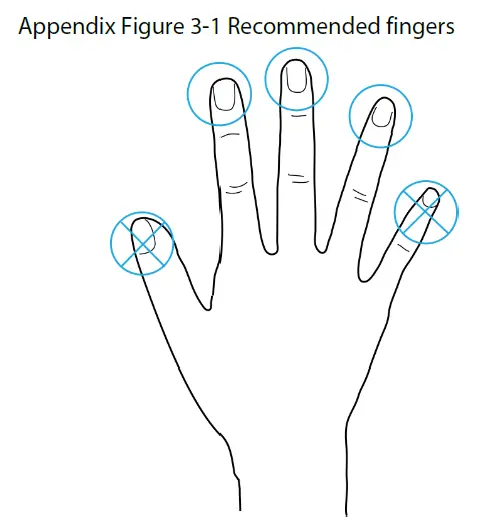

Dedos recomendados

Os dedos indicadores, médios e anulares são recomendados. Os polegares e os dedinhos não podem ser colocados facilmente no centro de gravação.

Como pressionar sua impressão digital no scanner

Apêndice 4 Pontos Importantes do Registro de Rosto

Antes do Registro

- Óculos, chapéus e barbas podem influenciar o desempenho do reconhecimento facial.

- Não cubra as sobrancelhas ao usar chapéus.

- Não altere muito seu estilo de barba se você usar o controlador de acesso; caso contrário, o reconhecimento facial pode falhar.

- Mantenha seu rosto limpo.

- Mantenha o controlador de acesso a pelo menos dois metros de distância da fonte de luz e a pelo menos três metros de distância de janelas ou portas; caso contrário, a luz de fundo e a luz solar direta podem influenciar o desempenho do reconhecimento facial do controlador de acesso.

Durante o registro

- Você pode registrar rostos pelo Controlador de Acesso ou pela plataforma. Para registro através da plataforma, consulte o manual do usuário da plataforma.

- Faça o seu centro de cabeça no quadro de captura de fotos. A imagem do rosto será capturada automaticamente.

- Não balance a cabeça ou o corpo, caso contrário o registro pode falhar.

- Evite que dois rostos apareçam no quadro de captura ao mesmo tempo.

Posição do rosto

Se o seu rosto não estiver na posição apropriada, a precisão do reconhecimento facial pode ser afetada.

Requisitos de rostos

- Certifique-se de que o rosto está limpo e a testa não está coberta por pelos.

- Não use óculos, chapéus, barbas pesadas ou outros ornamentos faciais que influenciem a gravação da imagem facial.

- Com os olhos abertos, sem expressões faciais, e com o rosto voltado para o centro da câmera.

- Ao gravar seu rosto ou durante o reconhecimento de rosto, não mantenha seu rosto muito perto ou muito longe da câmera.

- Ao importar imagens de rosto por meio da plataforma de gerenciamento, certifique-se de que a resolução da imagem esteja dentro do intervalo de 150 × 300 pixels a 600 × 1200 pixels; os pixels da imagem são maiores que 500 × 500 pixels; o tamanho da imagem é inferior a 100 KB e o nome da imagem e o ID da pessoa são os mesmos.

- Certifique-se de que o rosto ocupe mais de 1/3, mas não mais de 2/3 de toda a área da imagem, e que a proporção não exceda 1:2.

Apêndice 5 Recomendações de segurança cibernética

Ações obrigatórias a serem tomadas para segurança de rede de equipamentos básicos:

Use senhas fortes

Consulte as seguintes sugestões para definir senhas:

- O comprimento não deve ser inferior a 8 caracteres.

- Inclua pelo menos dois tipos de caracteres; os tipos de caracteres incluem letras maiúsculas e minúsculas, números e símbolos.

- Não contenha o nome da conta ou o nome da conta na ordem inversa.

- Não use caracteres contínuos, como 123, abc, etc.

- Não use caracteres sobrepostos, como 111, aaa, etc.

Atualizar firmware e software cliente a tempo

- De acordo com o procedimento padrão na indústria de tecnologia, recomendamos manter o firmware do seu equipamento (como NVR, DVR, câmera IP, etc.) atualizado para garantir que o sistema esteja equipado com os patches e correções de segurança mais recentes. Quando o equipamento estiver conectado à rede pública, é recomendável habilitar a função “auto-check for updates” para obter informações oportunas de atualizações de firmware lançadas pelo fabricante.

- Sugerimos que você baixe e use a versão mais recente do software cliente.

“É bom ter” recomendações para melhorar a segurança da rede do seu equipamento:

- Proteção Física

Sugerimos que você execute proteção física aos equipamentos, principalmente dispositivos de armazenamento. Por example, coloque o equipamento em uma sala e gabinete de computador especial e implemente uma permissão de controle de acesso bem feita e gerenciamento de chaves para evitar que pessoas não autorizadas realizem contatos físicos, como hardware danificado, conexão não autorizada de equipamento removível (como disco flash USB, porta serial), etc. - Altere as senhas regularmente

Sugerimos que você altere suas senhas regularmente para reduzir o risco de elas serem adivinhadas ou quebradas. - Definir e atualizar senhas Redefinir informações oportunamente

O dispositivo suporta a função de redefinição de senha. Configure as informações relacionadas para redefinição de senha a tempo, incluindo a caixa de correio do usuário final e perguntas de proteção de senha. Se as informações mudarem, modifique-as a tempo. Ao definir perguntas de proteção de senha, é sugerido não usar aquelas que podem ser facilmente adivinhadas. - Habilitar bloqueio de conta

O recurso de bloqueio de conta é habilitado por padrão, e recomendamos que você o mantenha ligado para garantir a segurança da conta. Se um invasor tentar fazer login com a senha errada várias vezes, a conta correspondente e o endereço IP de origem serão bloqueados. - Alterar HTTP padrão e outras portas de serviço

Sugerimos que você altere o HTTP padrão e outras portas de serviço para qualquer conjunto de números entre 1024 e 65535, reduzindo o risco de pessoas de fora conseguirem adivinhar quais portas você está usando. - Habilitar HTTPS

Sugerimos que você habilite o HTTPS para que você possa visitar Web serviço através de um canal de comunicação seguro. - Ligação de endereço MAC

Recomendamos que você vincule os endereços IP e MAC do gateway ao equipamento, reduzindo assim o risco de spoofing de ARP. - Atribuir contas e privilégios de forma razoável

De acordo com os requisitos comerciais e de gerenciamento, adicione usuários de forma razoável e atribua um conjunto mínimo de permissões a eles. - Desabilite serviços desnecessários e escolha modos seguros

Caso não seja necessário, é recomendável desativar alguns serviços como SNMP, SMTP, UPnP, etc., para reduzir riscos.

Se necessário, é altamente recomendável que você use modos de segurança, incluindo, mas não se limitando aos seguintes serviços:- SNMP: Escolha SNMP v3 e configure senhas de criptografia e autenticação fortes.

- SMTP: Escolha TLS para acessar o servidor de caixa de correio.

- FTP: Escolha SFTP e configure senhas fortes.

- Ponto de acesso AP: escolha o modo de criptografia WPA2-PSK e configure senhas fortes.

- Transmissão criptografada de áudio e vídeo

Se o conteúdo dos seus dados de áudio e vídeo for muito importante ou sensível, recomendamos que você use a função de transmissão criptografada para reduzir o risco de roubo de dados de áudio e vídeo durante a transmissão.

Lembrete: a transmissão criptografada causará alguma perda na eficiência da transmissão. - Auditoria Segura

- Verifique os usuários online: sugerimos que você verifique os usuários online regularmente para ver se o dispositivo está conectado sem autorização.

- Verifique o registro do equipamento: Por viewAo analisar os logs, você pode saber os endereços IP que foram usados para fazer login nos seus dispositivos e suas principais operações.

- Log de rede

Devido à capacidade de armazenamento limitada do equipamento, o registro armazenado é limitado. Se precisar salvar o log por um longo período, é recomendável habilitar a função de log da rede para garantir que os logs críticos sejam sincronizados com o servidor de log da rede para rastreamento. - Construa um ambiente de rede seguro

Para melhor garantir a segurança do equipamento e reduzir potenciais riscos cibernéticos, recomendamos:- Desabilite a função de mapeamento de portas do roteador para evitar acesso direto aos dispositivos de intranet da rede externa.

- A rede deve ser particionada e isolada de acordo com as necessidades reais da rede. Se não houver requisitos de comunicação entre duas sub-redes, sugere-se usar VLAN, rede GAP e outras tecnologias para particionar a rede, de modo a obter o efeito de isolamento da rede.

- Estabeleça o sistema de autenticação de acesso 802.1x para reduzir o risco de acesso não autorizado a redes privadas.

- Habilite a função de filtragem de endereço IP/MAC para limitar o intervalo de hosts com permissão para acessar o dispositivo.

Documentos / Recursos

|

Zhejiang Dahua Vision Technology Controlador de acesso de reconhecimento facial [pdf] Manual do Usuário ASI8213SA-W, SVN-ASI8213SA-W, Controlador de acesso de reconhecimento facial, Controlador de acesso de reconhecimento, Controlador |